Использование Azure для локальной инфраструктуры

Итак, вы не используете облака, у вас все локально, ну максимум немного местного хостинга. Для Вас смысл использования публичных облако неочевиден. Цель этой статьи - показать, какие преимущества Вы и Ваша локальная инфраструктура могут получить от использования облака Microsoft Azure. Далее я пошагово буду показывать все этапы развертывания, давать ссылки на документацию и объяснять стоимость

Начну сразу с результатов:

1) Ваши сервисы генерируют большое количество информации, которая позволяет оценивать их работоспособность, безопасность да и просто разбираться что с ними происходит. Вы организовали централизованное хранение метрик и журналов событий операционных систем Windows и Linux в едином облачном хранилище. Теперь удалить их невозможно, даже обладая высшими правами. У Вас есть доступ ко всей накопленной информации для поиска определенных событий, построения отчетности и создания оповещений о критичных, на ваш взгляд, событиях. Кроме того, на основании этой информации Microsoft Azure поможет получить полезные знания о происходящем в инфраструктуре

2) Вы в реальном времени можете видеть метрики конкретного сервера или группы серверов, вне зависимости от их нахождения. На любую метрику можем установить оповещение. Например, на диске меньше 80% свободного места

3) Анализируется взаимодействие приложений и серверов друг с другом и с внешним миром. Сформирована динамичная карта сервисов. На выбранный промежуток времени Вы видите состояние всех компонентов приложения и проблемы, найденные у них. Например, неуспешное соединение, высокая загрузка ресурсов, проблемы с сетью или взаимодействие с вредоносными внешними ресурсами.

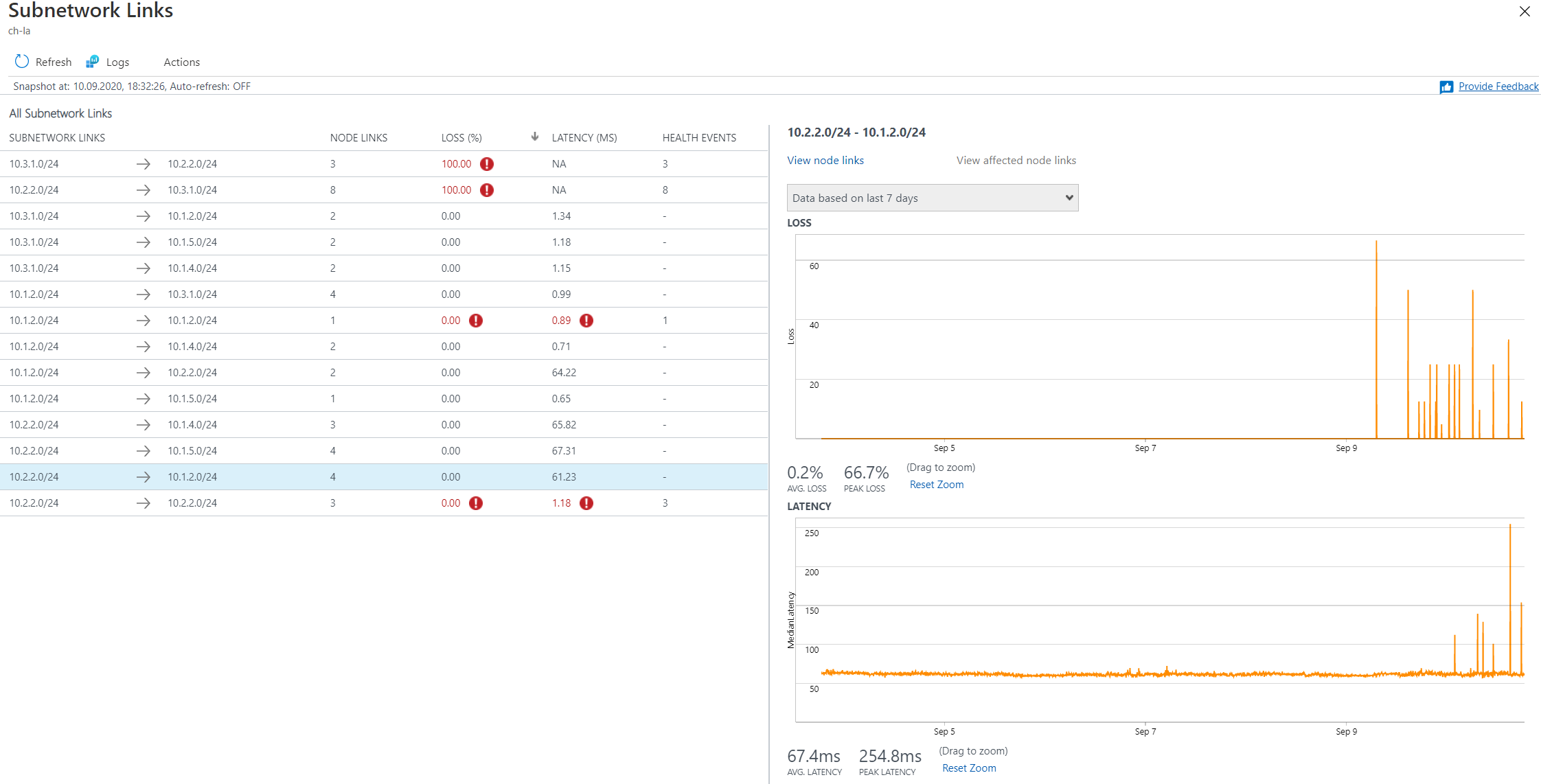

4) Вы видите, что происходит с сетями со стороны приложений - не только наличие/отсутствие соединения, но и его качество - задержки/потери в каждом сегменте, а так же путь сигнала. Если используете Office 365 - то сможете мониторить и соединение с ним со своих конечных точек.

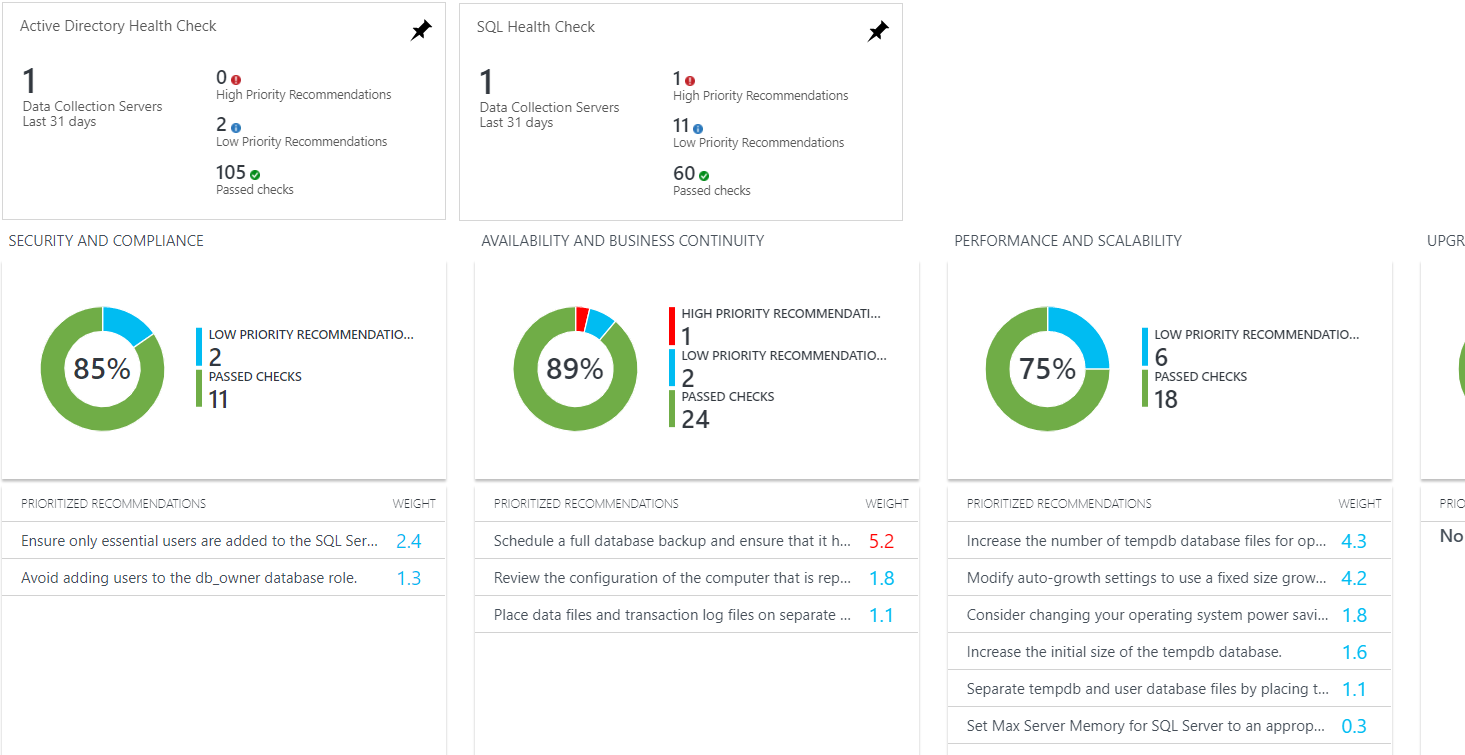

5) Регулярно проводится проверка критичных компонентов (Active Directory и SQL сервера) на соответствие лучшим практикам Microsoft.

6) Вы видите ситуацию с обновлениями - что уже установлено, а что только выпущено для Microsoft и Linux систем. Можете запланировать развертывание по группам серверов и критичности обновлений. Прописать pre- и post- скрипты. Отслеживать результат

7) Любые изменения в составе программного обеспечения, отдельных папок/файлов и веток реестра сразу видны администратору. Программная инвентаризация - дело нескольких секунд в любой момент

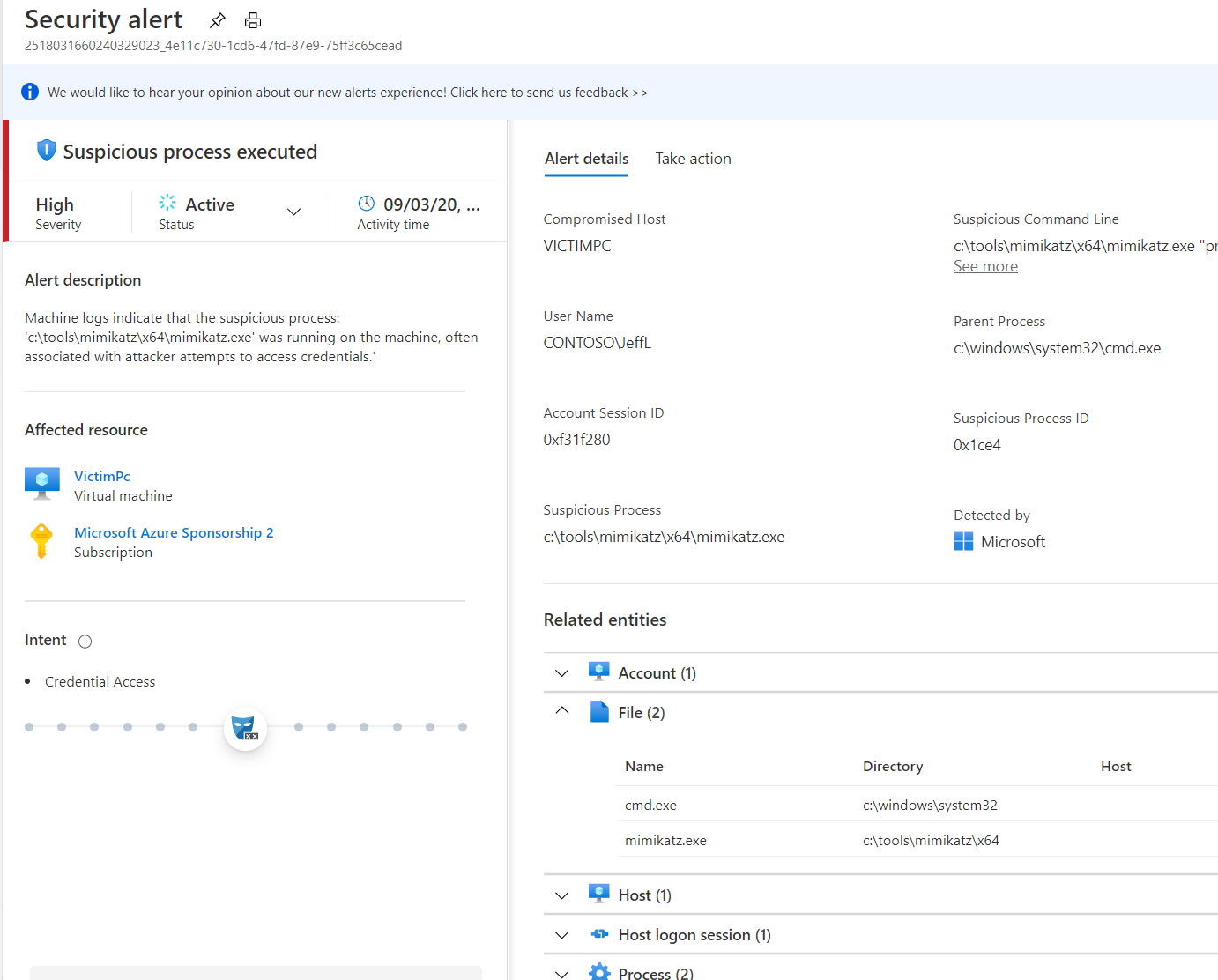

8) Система защиты от угроз автоматически строит граф по каждому инциденту, показывая всех участников событий (компьютеры, учетные записи, задействованное ПО или скрипты), что существенно упрощает расследование

8) Без каких-либо капитальных затрат события безопасности из всех используемых Вами систем анализируются на предмет предотвращения вторжений с помощью облачной SIEM. Настроены механизмы автоматизации для остановки потенциальных атак. Например, блокирование скомпрометированных учетных записей, создание тикета в поддержку. Каждый найденный инцидент собирает воедино всех участников (учетные записи/компьютеры/сети…) для упрощения анализа произошедшего и ликвидации последствий

Теперь пошагово рассмотрим развертывание всех этих систем. Я буду использовать портал Azure, но все эти действия можно выполнить и через PowerShell

Этап первый: мониторинг

Стоимость

Первые 5 ГБ собираемой и хранимой 30 дней информации каждый месяц - бесплатно. Далее - по тарифу $2.76 за 1ГБ. Здесь и далее все цены я буду брать из калькулятора Azure. Подробнее про ценообразование мониторинга .

Реализация

- Создадим Рабочую Область в регионе North Europe (либо в том, где у Вас уже есть Azure ресурсы), например. Она будет использована для хранения данных, все остальные сервисы будут опираться на нее. Именно сюда будут собираться данные (логи, телеметрия, счетчики), которые в дальнейшем будут анализироваться решениями по мониторингу.

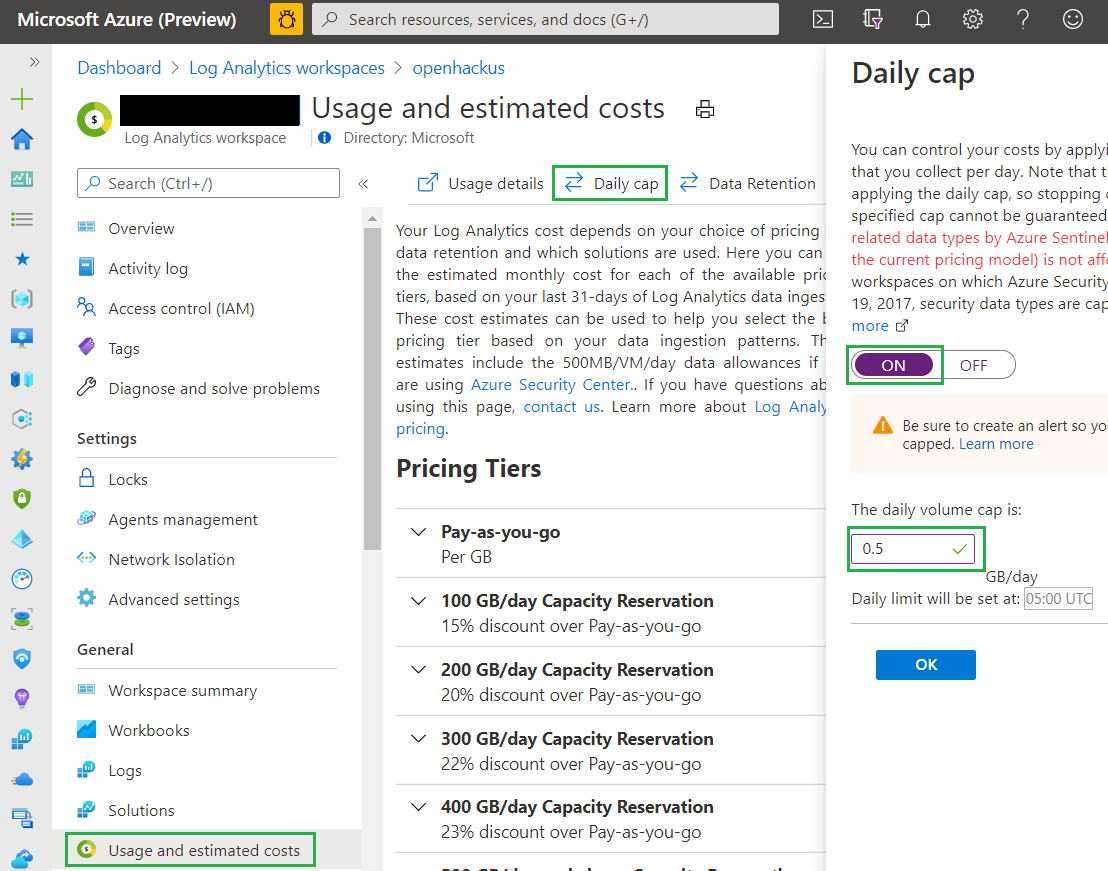

Поскольку мы пока не знаем, какой объем телеметрии генерят сервера - сразу ограничим максимальный ежедневный прирост в рамках планируемого для тестирования бюджета. Например, установим ежедневное ограничение в 500мб в день. Вместе с бесплатными 5ГБ в месяц выйдем максимум на 20ГБ, что примерно составит $42. В дальнейшем мы увидим реальное потребление и в любой момент сможем изменить ограничение в любую сторону.

Для этого выбираем нашу область, созданную на первом шаге, “General” -> “Usage and estimated cost” -> “Daily cap”, переключаем в ““On”” и указываем 0.5

- Активируем возможность работы с гибридной средой.

В портале Azure идем в “Subscriptions” -> “Settings” -> “Resource Providers”, находим Microsoft.HybridCompute и нажимаем Register. Это необходимо для работы сервиса ARC.

-

Подключаем локальные сервера к облаку. Это сделает возможным использовать для них Теги и Политики. С помощью политик и будем дальше развертывать мониторинг

Настраиваем мониторинг сетей

https://docs.microsoft.com/en-us/azure/azure-monitor/insights/network-performance-monitor

————- ПРОДОЛЖЕНИЕ В РАЗРАБОТКЕ, СЛЕДИТЕ ЗА ОБНОВЛЕНИЯМИ ————-

Не пропускай

истории от нас, подпишись!

Не пропускай

истории от нас, подпишись!